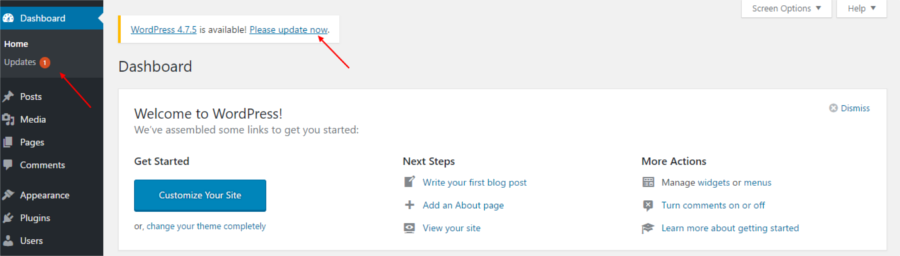

الخطأ الأول: عدم تحديث WordPress

يمتلك WordPress مجتمعًا رائعًا يتنبه لمشاكل الأمان ، ويقوم الفريق في WordPress بإصدار تحديثات بانتظام لإصلاح التهديدات الأمنية. لكن الأمر متروك لنا لتنفيذ هذه التحديثات على تثبيت WordPress الخاص بنا وتصحيح أي ثغرات أمنية. يتم إجراء التحديثات الرئيسية لنواة WordPress تلقائيًا ، ولكن بالنسبة للتحديثات الطفيفة والتحديثات على السمات والمكونات الإضافية ، يجب الانتباه إلى الإشعارات التي تظهر على لوحة التحكم.

غالبًا ما يكون تحديث WordPress عملية سلسة ، ولا تتطلب سوى نقرة واحدة ، ولكن في بعض الأحيان قد تكون هناك مشكلات عدم توافق تؤدي إلى تعطيل موقع الويب الخاص بك. هناك المزيد حول تحديث WordPress في هذا الدليل السريع لتحديث WordPress .

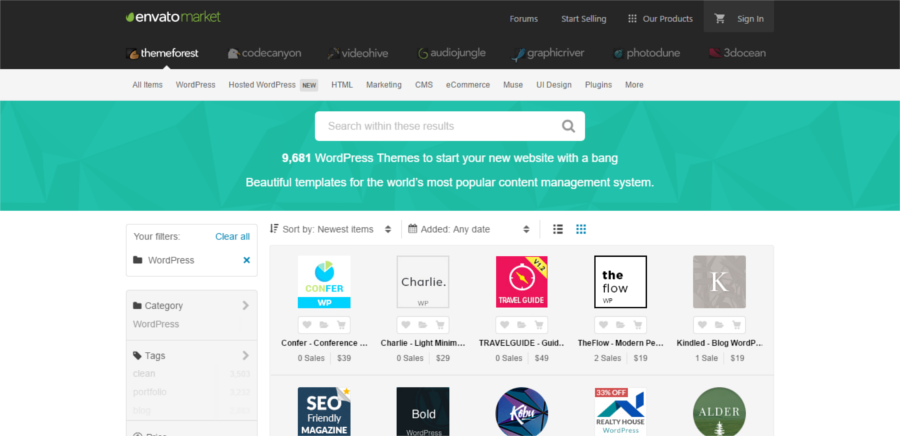

الخطأ الثاني: عدم شراء سمات وملحقات عالية الجودة

تعد السمات والإضافات المشفرة بشكل سيئ خطرًا أمنيًا على موقع الويب الخاص بك. لا يمكنهم فقط إبطاء موقع الويب الخاص بك ، بل يمكن أن يكونوا غير متوافقين مع إصدار WordPress الذي تستخدمه ، أو مع بعضهم البعض. أضف إليها ، يمكن أن تكون بمثابة نقطة دخول للبرامج الضارة.

الاحتياط الواضح الذي يجب اعتماده هنا هو شراء السمات والمكونات الإضافية من مصادر الجودة فقط. هناك العديد من السمات والإضافات الجيدة المتاحة مجانًا في WordPress. إذا كان اختيارك لموضوع مميز أو مكون إضافي ، فابحث عن Themeforest أو CodeCanyon وغيرها من بيوت السمات الشهيرة.

حدد تلك الأفضل تصنيفًا واستمتع بعدد أكبر من التنزيلات. اقرأ مراجعات القوالب والمكونات الإضافية وتحقق من آراء المستخدمين الحقيقيين الآخرين على المدى الطويل عنها. انتقل من خلال سجل التغيير لمعرفة ما إذا كانت هناك تحديثات منتظمة. اكتب إلى المؤلفين لفهم ما إذا كان هذا الموضوع أو المكون الإضافي مناسبًا لك قبل إجراء عملية شراء. ولتخفيف أي مخاوف عملية ، يمكنك تشغيلها على موقع اختبار ، إذا كان ذلك ممكنًا.

الخطأ الثالث: عدم تحديث السمات والإضافات

تمامًا مثل WordPress ، يجب أن تحتوي السمات والمكونات الإضافية على تحديثات منتظمة لإصلاحات الأخطاء وتصحيحات الأمان. مهمتك هي اختبار هذه التحديثات ثم تثبيتها للحفاظ على أمان موقع WordPress الخاص بك.

ملاحظة: أحد الأسباب الأكثر شيوعًا التي تجعل الناس يتركون مظاهرهم قديمة بسبب الشفرة المخصصة. هذا هو سبب أهمية استخدام الموضوعات الفرعية . إذا كنت تخطط لإجراء أي تغييرات على ملفات السمات الخاصة بك ، فتذكر استخدام سمة فرعية حتى تتمكن من تحديث المظهر الأساسي الخاص بك بأمان في المستقبل.

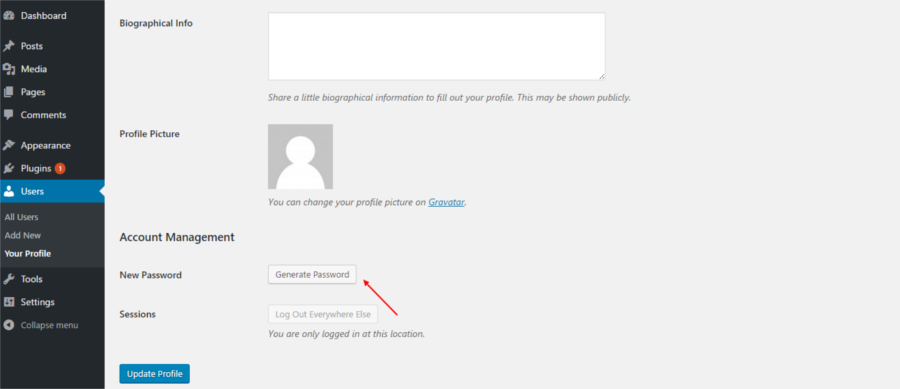

الخطأ الرابع: نقص الأمان في صفحة تسجيل الدخول

صفحة تسجيل الدخول هي المكان الذي يدخل منه المستخدمون المصرح لهم إلى موقع الويب. ولكن يمكن للعديد من المستخدمين المحتالين غير المرغوب فيهم أيضًا أن يجدوا طريقهم بذكاء إلى مواقعنا الإلكترونية من صفحة تسجيل الدخول ويمكنهم أيضًا الحصول على امتيازات على مستوى المسؤول. لمنع ذلك ، نحتاج إلى تعزيز الأمان على صفحة تسجيل الدخول . حقًا ، ليس من الصعب القيام بذلك وهناك العديد من التعديلات السهلة التي يمكنك تنفيذها لإيقاف الأذى على عتبة داركم.

يمكنك تغيير اسم المستخدم من “المسؤول” شائعة الاستخدام وفرض كلمات مرور قوية. أو قلل من عدد محاولات تسجيل الدخول – سيكون ذلك فعالاً بشكل خاص في إيقاف هجمات القوة الغاشمة. هناك طريقة حماية أخرى يسهل اعتمادها وهي المصادقة ذات العاملين . ومع سعي Google لاستخدام SSL ، قد ترغب في المضي قدمًا وتطبيقه على موقع الويب الخاص بك عاجلاً وليس آجلاً. لذا ، كما ترى ، تعد صفحة تسجيل الدخول مكانًا جيدًا للبدء في تحسين الأمان على موقع الويب الخاص بك.

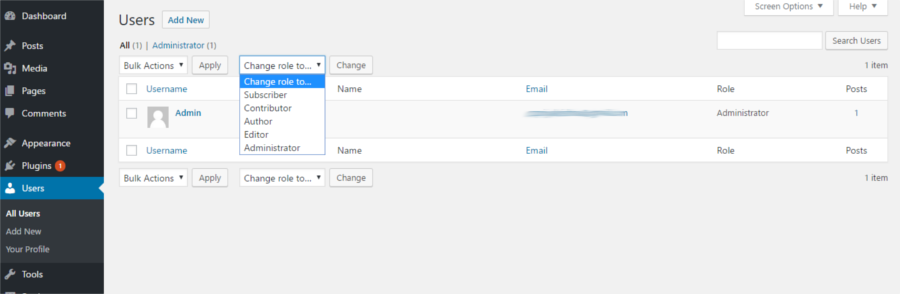

الخطأ الخامس: الاستخدام غير السليم لأدوار المستخدم

يحتوي WordPress على العديد من أدوار المستخدمين – المسؤول والمحرر والمؤلف والمساهم والمشترك. لا يحتاج كل منهم إلى نفس الامتيازات على موقع الويب الخاص بك. عندما تضيف مستخدمين إلى موقعك ، كن حذرًا مع الامتيازات التي تمنحها لهم في الواجهة الخلفية. اسمح فقط بالقدر الضروري من الامتياز لأداء أدوارهم على الموقع.

يمكن أن يؤدي منح وصول غير مقيد لجميع المستخدمين إلى تسهيل اختراق المتسللين.

ليست هناك حاجة حقًا لمنح المشتركين أي وصول إلى الواجهة الخلفية عندما يكون كل ما يحتاجون إليه هو قراءة المحتوى. يجب منح حق الوصول إلى مستوى المحرر للمستخدمين الموثوق بهم فقط ، ويمكن منح حق الوصول على مستوى المسؤول ، إذا كان متاحًا على الإطلاق ، بشكل مقتصد جدًا. إن السماح بامتيازات محدودة للمستخدمين وإجبارهم على استخدام كلمات مرور قوية يمكن أن يتحكم في الوصول إلى الواجهة الخلفية إلى حد كبير.

الخطأ السادس: عدم حذف السمات والمكونات الإضافية غير المستخدمة

بمرور الوقت ، نستمر في إضافة المكونات الإضافية والقوالب إلى WordPress الخاصة بنا كلما دعت الحاجة. ولكن بمجرد عدم استخدامنا لها ، ننسى حذفها من موقعنا. لا يكفي إلغاء تنشيط السمات والإضافات فحسب ، بل يجب حذف السمات التي لا تنوي استخدامها. يمكن أن تقلل هذه الخطوة البسيطة من تعرضك للبرامج الضارة. لا تستهلك المكونات الإضافية غير النشطة ذاكرة الوصول العشوائي أو النطاق الترددي أو PHP ، ولكنها تشغل مساحة على الخادم. لا يؤدي ذلك إلى إبطاء موقعك فحسب ، بل يمكن أيضًا استخدامها لتشغيل تعليمات برمجية ضارة على موقع الويب الخاص بك.

قبل إضافة مكون إضافي إلى موقع الويب الخاص بك ، تحقق مما إذا كان WordPress يمكنه التعامل مع الوظيفة المحددة أصلاً. أو قد يكون الموضوع الذي تستخدمه أو مضيفك يغطي الوظائف التي تحتاجها. لذلك إذا كان لديك أي مكون إضافي على موقع الويب الخاص بك لهذه الوظائف ذاتها ، فقد ترغب في حذفها.

الآن بعد أن قمت بتنظيف المكونات الإضافية غير المستخدمة ، يمكنك أيضًا أن تقطع المسافة بأكملها وتنظف مكتبة الوسائط ومجلد التحميلات والمجلد المتضمن. هذه نقاط دخول بديلة للبرامج الضارة التي تدخل موقعك فقط لتنفذ نفسها لاحقًا. من خلال تقليص حجم هذه المجلدات ، فإنك تقلل من نقاط الوصول للبرامج الضارة والمتسللين.

الخطأ السابع: عدم اختيار مضيف آمن

في كثير من الأحيان ، لا يستهدف المتسللون موقعك ، بل ربما يستهدفون بعض المواقع الأخرى التي تشارك مساحة الخادم معك. أنت مجرد ضحية عرضية. في سيناريو الاستضافة المشتركة ، يمكن لأحد مواقع الويب المخترقة إسقاط جميع مواقع الويب الموجودة على الخادم. لذلك ، من المهم اختيار مضيف الويب الخاص بك بعناية كبيرة. كما قلنا مرارًا وتكرارًا في صفحات مدونتنا ، عندما يتعلق الأمر بالاستضافة ، فإنك تحصل فقط على ما تدفعه مقابل. تعمل خيارات الاستضافة الرخيصة دائمًا على التنازل عن الأمان وتكون خوادمها أكثر عرضة للهجمات الأمنية. ليس ذلك فحسب ، ستجد غالبًا دعمًا أقل من مرضٍ عندما يتعرض موقع الويب الخاص بك للهجوم.

إن إنفاق أموال جيدة مقابل استضافة عالية الجودة يستحق حقًا الاستثمار. سيوفر عليك الكثير من المتاعب ، خاصة إذا كان عملك مرتبطًا بشكل كبير بموقعك على الويب. تحتاج مساعدة في اختيار مضيف؟ توجه إلى قائمة خيارات الاستضافة الموصى بها .

الخطأ الثامن: عدم التحقق من البرامج الضارة

يمكن أن تدخل البرامج الضارة إلى موقع الويب الخاص بك دون أن تكون على علم بذلك. يمكن أن تظل مخفية وتقوم بالعديد من الأشياء دون علمك مثل تتبع زوارك أو الوصول إلى معلومات حساسة مثل تفاصيل بطاقة الائتمان أو إضافة روابط خلفية إلى مواقع الويب الأخرى. عندما تكون هناك برامج ضارة كامنة في موقع الويب الخاص بك ، تبدأ Google في إبعاد محركات البحث لمنع إصابة مواقع الويب الأخرى. يمكن أن يتسبب هذا في انخفاض حركة المرور إلى موقع الويب الخاص بك.

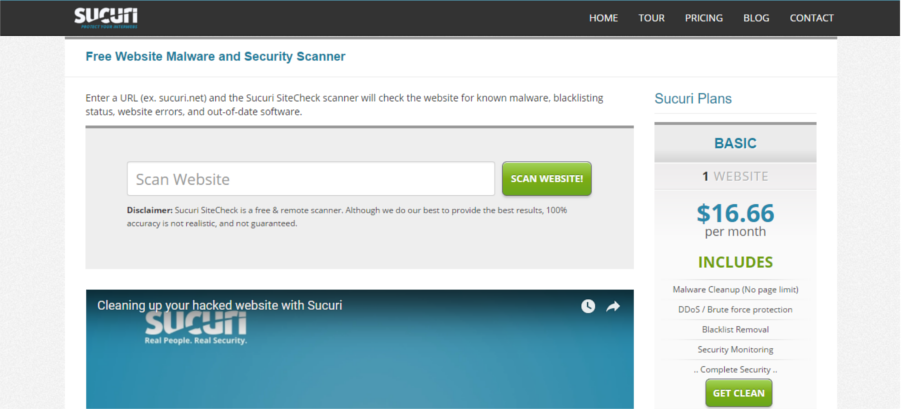

هناك العديد من المكونات الإضافية والخدمات المتاحة التي يمكنها فحص موقع الويب الخاص بك بحثًا عن البرامج الضارة وإزالة العديد منها. عليك فقط زيارة موقع الويب للخدمات مثل Sucuri SiteCheck Scanner وإدخال عنوان URL لموقع الويب الخاص بك. سيتم إنشاء تقرير يعرض البرامج الضارة المكتشفة بالإضافة إلى التوصيات الخاصة بكيفية التعامل معها. أو يمكنك اختيار إضافة مكون إضافي وإجراء فحص. إذا كنت ترغب في ذلك ، يمكنك حذف المكون الإضافي بعد الاستخدام وإعادة تثبيته عندما تريد إجراء فحص مرة أخرى.

الخطأ التاسع: عدم تثبيت مكون إضافي للأمان

تتمثل إحدى أسهل الطرق لتعزيز الأمان على موقع الويب الخاص بك في إضافة مكون إضافي للأمان. يمكن لهذه المكونات الإضافية التعامل مع العديد من مشكلات الأمان مثل فرض كلمات مرور قوية ، وإعداد جدران الحماية ، والحماية من هجمات القوة الغاشمة والمزيد. هناك العديد من المكونات الإضافية المجانية مثل iThemes Security بالإضافة إلى العديد من المكونات الإضافية للأمان المتميز المتاحة ، ومن الأفضل أن تقوم بتثبيت واحد وتنشيطه في أقرب وقت ممكن. هناك أيضًا العديد من خدمات أمان مواقع الويب مثل Sucuri التي تقدم إدارة الأمان على موقع WordPress الخاص بك.

الخطأ رقم 10: عدم الاحتفاظ بنسخ احتياطية لموقع الويب

كنت تعتقد أنك قمت الآن بكل ما سبق ، فإن موقع الويب الخاص بك آمن من الأشرار. نأسف لخيبة الأمل ، لكن المتسللين يقومون بتحسين أساليبهم وتظهر التهديدات الجديدة باستمرار لذلك ، كشبكة أمان ، يمكنك استخدام مكون إضافي للنسخ الاحتياطي وأخذ نسخة احتياطية آمنة من موقعك على فترات منتظمة والاحتفاظ بها في مكان آمن.

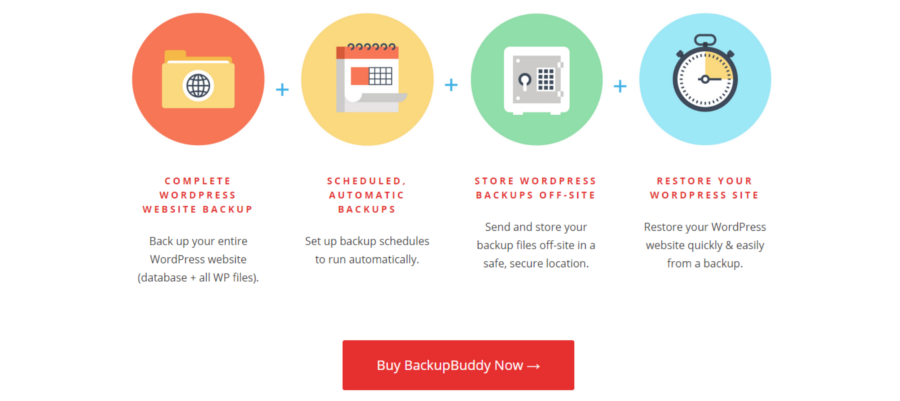

لا يكفي إجراء نسخة احتياطية من قاعدة البيانات فقط ، بل يلزم وجود نسخة احتياطية كاملة من الموقع. يتضمن ذلك السمات والمكونات الإضافية ومجلد wp-content بالإضافة إلى ملفات تكوين WordPress المهمة مثل ملفات wp-config.php و .htaccess. استخدم مكونات إضافية عالية الجودة مثل BackupBuddy أو VaultPress وقم بتحديثها بانتظام. أيضًا ، احتفظ بنسخ احتياطية متعددة يمكنك الرجوع إليها في مواقع مختلفة خارج الموقع وغير متصلة بالإنترنت.