لقد لاحظنا مؤخرًا المزيد والمزيد من الهجمات المتكررة على ملف xmlrpc.php في WordPress ، وقد يتسبب ذلك في عدد من المشكلات لمالك موقع الويب بدءًا من استخدام الموارد وحتى محاولات القرصنة الضارة للوصول إلى موقع الويب أو البيانات. إذن كيف تحافظ على أمان موقع الويب الخاص بك قويًا وتوقف هذه الهجمات؟

يحتوي ملف xmlrpc.php على وظيفة تمكّن التطبيقات الخارجية من التواصل مع موقع WordPress الخاص بك والنشر إليه نيابةً عنك ، لقد كان موجودًا منذ فترة ولكن معظم الأشخاص لا يستخدمون هذه الوظيفة.

إذا لم أستخدم xmlrpc ، فهل يمكنني حذفه؟

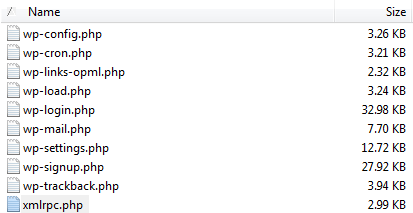

يمكنك فقط حذف أو إعادة تسمية ملف xmlrpc.php في عميل FTP الخاص بك.

يمكن أن تكون الهجمات على xmlrpc.php مجرد هجمات DoS التي تفرط في استخدام الموارد ، مما يؤدي إلى الزحف إلى موقعك أو جعله غير متاح تمامًا. هذا يعادل العديد من الزوار الذين يصلون إلى موقعك مرة واحدة. يمكن أن يكون للهجوم نية أكثر شراً ، حيث تتيح واجهة xmlrpc للمتسللين تجربة محاولات أسماء مستخدمين وكلمات مرور متعددة ، متجاوزين ملف wp-login.php.

على خوادم الاستضافة ، نراقب ونتحقق من الاستخدام المفرط للموارد بواسطة xmlrpc.php وأي ملفات أو نصوص برمجية أخرى. منذ إزالة الملف على عدد من مواقع الويب الخاصة بعملائنا ، لاحظنا أن هذه المواقع قد توقفت تمامًا ، حيث لا يوجد الآن ملف لتصل إلى الهجمات وبالتالي لا توجد ثغرة أمنية. على سبيل المكافأة ، من خلال منع العديد من محاولات الهجمات عن طريق إزالة الملفات ، فإنه يقلل من الحمل على الخادم بأكمله. يجب أن يمنح هذا كل شخص مستضاف معنا موقع ويب أسرع.

قد ترى رسالة مثل هذه إذا قمت بتشغيل “lfd” ، سيؤدي إزالة xmlrpc.php إلى إيقاف هذه التنبيهات:

Suspicious process running under user username Time: Mon Jan 25 04:50:26 2016 +0700 PID: 17515 (Parent PID:27615) Account: username Uptime: 110 seconds Executable: /usr/bin/php Command Line (often faked in exploits): /usr/bin/php /home/username/public_html/xmlrpc.php Network connections by the process (if any): tcp: 11.222.333.444:42407 -> 1111.222.333.444:443

هناك شيء واحد يجب ملاحظته ، و API مطلوبة إذا كنت تستخدم المكون الإضافي Jetpack ، أو تطبيقات خارجية أخرى للوصول إلى موقع WordPress الخاص بك أو النشر عليه . من الممكن حظر xmlrpc مع السماح بالوصول من خوادم Jetpack / Automattic للسماح لهذه المكونات الإضافية الموثوقة بالعمل. من الآمن تمامًا حذف ملف xmlrpc.php ، ولكن إذا وجدت أنك بحاجة إليه – فيمكن استعادته بسهولة بمجرد تنزيل نسخة من ملفات WordPress الأساسية من www.wordpress.org وإعادة تحميل الملف مرة أخرى.